Почему пароли никогда не были такими слабыми, как сейчас. Даже 13-ти или 16-значный пароль в наше время не может считаться безопасным. Через шесть дней после утечки 6,5 млн парольных хэшей LinkedIn более 90% паролей были подобраны. Несколько лет назад такое сложно было себе представить. На сайте ArsTechnica опубликована большая обзорная статья, в которой подробно объясняются причины трансформаций, которые произошли в области взлома паролей за последние несколько лет.

Главный тезис в том, что средний пароль в 2012 году слаб как никогда. Это объясняется несколькими причинами. Во-первых — самое очевидное: «числодробилки» GPU, на которых происходит перебор хэшей, стали гораздо мощнее в последние годы. Например, AMD Radeon HD7970 GPU способен вычислять 8,2 миллиарда хэшей в секунду. Но это не главная причина.

Самое важное, что техника взлома паролей в 2009-2012 годы кардинально усовершенствовалась. По мнению специалистов, невозможно даже сравнивать те примитивные методы атаки по словарю, которые использовались раньше, и аналитику на базе десятков миллионов утёкших паролей, которые доступны специалистам сейчас.

Истоки нынешних проблем лежат в 2009 году, когда произошла самая массовая в истории утечка пользовательских паролей. В результате SQL-инъекции на сайте RockYou хакерам удалось утянуть 32 миллиона паролей открытым текстом. С того момента и началась новая эпоха.

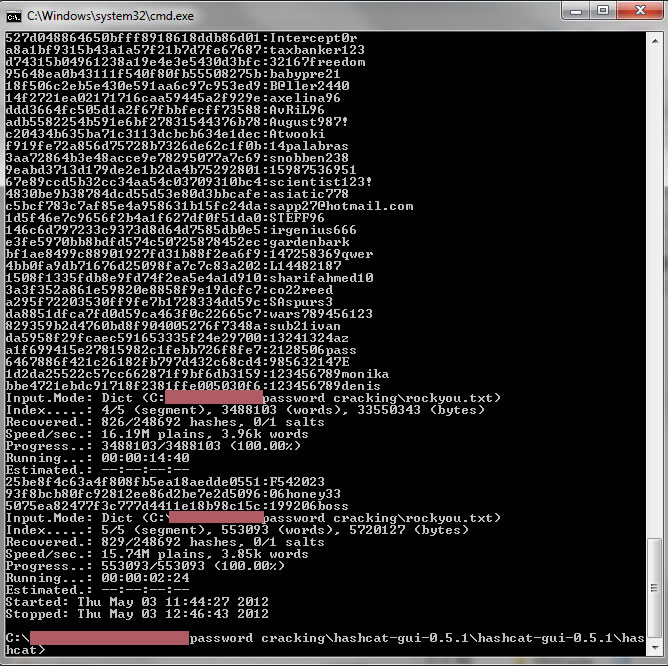

Гигантская база данных позволила разработчикам ПО для взлома паролей полностью переработать словари, по которым осуществляется брутфорс. Вместо «теоретических» словарей у них появились настоящие словари с реальными паролями. База RockYou до сих пор остаётся уникальным, самым лучшим ресурсом для взлома.

Начиная с 2009 года, дело пошло по накатанной. После каждой новой утечки хэшей всё бóльшую долю из них удавалось подобрать по словарю, а ресурсы выделялись на анализ сложных паролей, которые затем тоже добавлялись в словарь. Например, в наше время пароль вроде Sup3rThinkers считается лёгким для взлома, потому что он подбирается по словарю с несколькими заменами, для которых существуют соответствующие правила. Для ускорения поиска по словарям из десятков гигабайт используются радужные таблицы.

К настоящему времени сложилась такая ситуация, что при утечке с любого сервиса базы парольных хэшей по словарям мгновенно находятся 60% паролей! То есть им вообще не нужно работать — эти 60% являются результатом применения знаний, накопленных раньше.

Таким образом, утечки становились всё чаще, и базы пополнялись. По оценкам специалистов, только за прошлый год в онлайне опубликовано более 100 миллионов пользовательских паролей.

В относительной защищённости в наше время могут чувствовать себя только те, кто пользуются менеджерами паролей вроде 1Password или PasswordSafe.

Поделиться с друзьями

Комментариев нет.

Для того, чтобы оставить свой комментарий вам необходимо войти или зарегистрироваться на сайте.