Источников заражения, увы, может быть множество. Но в большинстве случаев что-то нехорошее компьютер может подцепить при посещении пользователем сомнительных веб-ресурсов, при загрузке с них и запуске еще более подозрительных файлов и при беспорядочном втыкании флешек. Использовать мобильные носители нужно предельно осторожно, не забывая о программных средствах предохранения.

Именно о них и пойдет речь в настоящей статье. Мы расскажем о двух основных типах утилит, минимизирующих риск заражения ПК через флешки. Первый тип можно условно назвать «предохранителями» — они блокируют или предлагают заблокировать подозрительные файлы на портативном носителе, прежде всего autorun.inf в его корне.

Вторую разновидность программ защиты от проникновения вредоносов через USB-устройства составляют утилиты, которую иммунизируют флешки от известных им опасных модулей. Соответственно, последние будут не в состоянии проникнуть на флеш-драйв, а с него — на компьютер добропорядочного пользователя.

Важно, что и тот, и другой вариант оборонительных флеш-приложений никоим образом не мешают работе традиционных средств обеспечения безопасности ПК. Их можно использовать вместе с классическим пакетом оборонительных приложений — антивирусным монитором, файерволом, антиспамом и т.д.

Программы флеш-охраны, включенные в обзор, мы рассмотрим не только с точки зрения их функциональных возможностей, но и удобства использования. Отметим, работу каких из них проще настраивать и корректировать. А вот ценовой фактор при определении оптимального защитника флешек никакой роли играть не будет, поскольку все рассмотренные нами приложения бесплатны для домашних пользователей.

Antirun 2.4

Разработчик: ООО «Антиран Лабз» (Antirun.net) Размер дистрибутива: 3,09 Мбайт. Условия распространения: Freeware / Pro-версия — Shareware (190 руб.) Веб-сайт: antirun.net

Утилита Antirun защищает систему пользователя от проникновения вредоносных программ с флешек двояко. С одной стороны, она еще в момент инсталляции блокирует автоматический запуск каких-либо приложений со съемных носителей. Наряду с обычными флешками данная программа отслеживает подключение к ПК USB-винчестеров

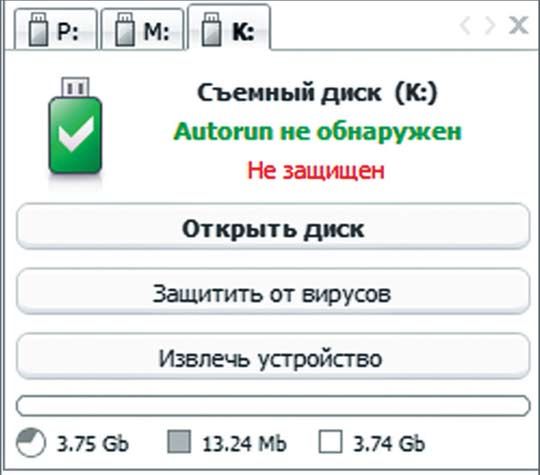

Программа Antirun предотвращает заражение, но вакцинирует флешки только в ее коммерческой версии

На них она также выявляет наличие автозагружаемых потенциально опасных файлов. Если что-то подозрительное будет обнаружено — Antirun тут же известит в окне сообщения об имеющейся угрозе. Соответственно, если все в порядке — там будет указано, что «Autorun не обнаружен», и тогда вы спокойно можете кликнуть по кнопке «Открыть диск» для просмотра имеющихся на флешке данных или «Информация о диске», чтобы активизировать штатное окно ОС Windows со сведениями о носителях и стандартными же служебными утилитами. На диске-приложении к нашему журналу вы найдете специальную версию приложения, в котором предусмотрен механизм переподчинения отключенных от ПК устройств.

При желании в его настройках отключите вывод на экран монитора сообщений о не таящих в себе никакой опасности носителях. Там же можно отключить функцию запуска утилиты Antirun в момент старта операционной системы, а также от упомянутой выше функции автоматической блокировки самостоятельно открывающихся программ, которые теоретически могут оказаться вредоносными. Разумеется, по соображениям безопасности отказываться от указанных возможностей категорически не рекомендуется.

Ninja Pendisk!

Разработчик: Nuno Brito (Ninjapendisk.com) Размер дистрибутива: 764 Кбайт. Условия распространения: Freeware. Веб-сайт: ninjapendisk.com

Крайне нежелательно отключать в контекстном меню защитные опции еще в одном хранителе флешек — программе Ninja Pendisk!, у которой нет графической оболочки. Имеются в виду блокирование автозагрузки (Disable Autoplay) на ранее подключавшихся переносных устройствах и последующая их иммунизация (Automatic Clean), чтобы они не были заражены вредоносами где-либо еще. Если вторая функция будет неактивна, утилита Ninja Pendisk! все равно предложит провести мероприятие по защите флешки на будущее. Заключается оно в создании папки с названием Autorun.inf.

Что касается очистки носителя от уже имеющихся потенциально опасных данных, то с их списком можно ознакомиться в файле конфигурации, в разделе [file_delete]. Если вы чувствуете себя знатоком в области компьютерной безопасности — добавьте в него с помощью «Блокнота» или любого другого используемого по умолчанию текстового редактора еще какие-то угрозы, которые могут поразить ваш ПК при подключении к нему зараженной флешки. Но проводить подобные манипуляции могут лишь очень опытные пользователи, потому что в случае ошибки Ninja Pendisk! ненароком сотрет что-то полезное и важное. При сокращении же списка опасных файлов защитная утилита может, наоборот, пропустить вредонос, который по умолчанию стерла бы без проблем.

А вот в область автозагрузки ОС Windows включить Ninja Pendisk! следует обязательно. Тем более что сделать это легко — лишь кликнуть мышью по ссылке Add to startup! в контекстном меню данного приложения, активизируемом щелчком по его значку в системном трее.

USB 1.5 Beta

Разработчик: Alexey N. Размер дистрибутива: 17 Кбайт. Условия распространения: Freeware. Веб-сайт: www.sputnik70.narod.ru

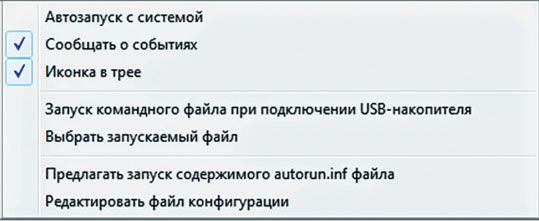

Сделать автоматически запускаемой при загрузке ОС производства Microsoft можно и крохотную утилиту USB, так же, как и Ninja Pendisk!, не имеющую графической оболочки. Здесь соответствующая команда именуется «Автозапуск с системой». Ее вы найдете в разделе «Настройка» контекстного меню данной программы

Лишними запросами USB беспокоить вас не будет — действовать эта программа начнет только в том случае, если обнаружит на подключаемой к ПК флешке файл autorun.inf. Если в нем прописано открытие какой-либо программы — утилита вас об этом известит. При отсутствии такой записи USB переименует autorun.inf, добавив к его названию слово renamed, точное время и дату, когда это произошло.

Впрочем, вы можете поступить и по-другому. При первом запуске или в дальнейшем в подменю «Действия» USB позволяет просто-напросто отключать опцию автозапуска. Еще один вариант — воспользоваться командой «Проверить локальные диски», чтобы выявить autorun.inf на всех доступных носителях. В последней версии появилась возможность вообще отключать все съемные диски, а также демонстрировать скрытые файлы на них.

Как и в вышеупомянутом защитнике флешек Ninja Pendisk!, в программе USB вы можете подкорректировать в текстовом редакторе ее параметры. Но опять-таки обращаться к этой опции в разделе «Настройка» целесообразно лишь опытным компьютерным пользователям. Утилита предупредит, что внесенные изменения вступят в силу только после ее перезапуска

Panda Research USB Vaccine 1.0.1.4

Разработчик: Panda Security. Размер дистрибутива: 823 Кбайт. Условия распространения: Freeware (для загрузки требуется регистрация). Веб-сайт: www.pandasecurity.com

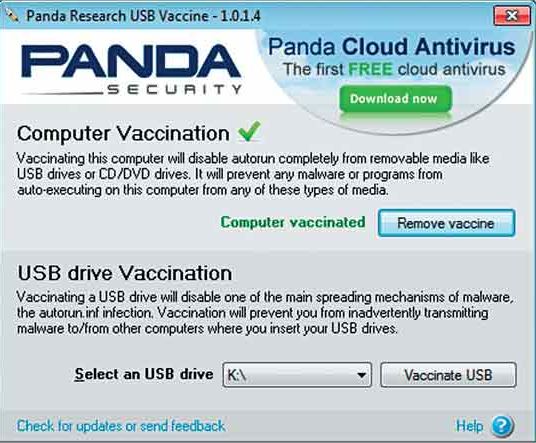

А вот модификации в операционной системе на конкретной флешке, произведенные при содействии утилиты Panda Research UCB Vaccine, вступят в силу сразу, как только вы нажмете одну из двух доступных в ней кнопок, или даже еще раньше. Первая, Vaccinate computer, отключит автозагрузку с любых съемных носителей, не только USB-дисков, но и CD/DVD. Соответственно, вашу систему не смогут поразить вредоносы, запускающиеся в момент подключения устройства, на котором они находятся, к компьютеру. Если по какой-то причине вы решите отказаться от этого радикального метода защиты ПК — воспользуйтесь командой Remove vaccine, но в этом случае ваша электронная машина может быть заражена вирусами, использующими для своего распространения флешки

При содействии Panda Research UCB Vaccine можно вакцинировать отдельные USB-диски или все подключенные съемные носители разом

Вторая кнопка Vaccinate USB осуществляет иммунизацию конкретного портативного устройства. Вам нужно лишь выбрать его в поле Select an USB drive и воспользоваться упомянутой командой. В этом случае флешку уже не сможет поразить ни один вредонос, задействующий для достижения своих неблаговидных целей файл autorun.inf. Вирусы просто не смогут ни удалить его, ни изменить. Правда, в этом случае и вы сами тоже не сможете как-либо вручную подкорректировать файл. Нельзя будет и отказаться от уже произведенной вакцинации носителя. Когда вы вставите другую флешку, программа Panda Research UCB Vaccine и ее предложит защитить навсегда от autorun-вирусов. Можно поручить утилите компании Panda Security вакцинировать сразу все вновь подключаемые съемные носители — для этого задействуйте опцию Automatically vaccinate any new inserted USB Key в момент инсталляции. Тогда же можно активизировать поддержку NTFS, правда, в настоящее время она еще находится в тестовом режиме.

AutoRunCleaner 1.7 beta

Разработчик: Али Касантаев. Размер дистрибутива: 3,09 Мбайт. Условия распространения: Freeware. Веб-сайт: ali-k777.narod.ru

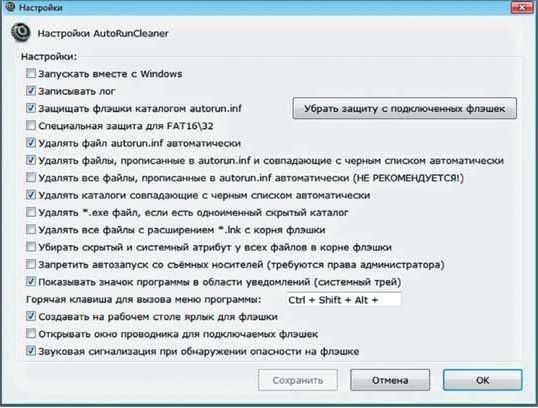

Утилита же AutoRunCleaner привьет иммунитет от подобных напастей, даже не спрашивая нас. По умолчанию она сразу создает на вновь подключаемой к ПК флешке директорию autorun.inf, удалить которую уже нельзя. Впрочем, в отличие от вакцинации, осуществляемой Panda Research UCB Vaccine, здесь процедура наделения защиты от autorun-вредоносов обратима. Для ее снятия (что, подчеркнем, делать крайне нежелательно) достаточно кликнуть по кнопке «Убрать защиту с подключенных флешек». В этом случае утилита сотрет вышеупомянутую директорию со всех съемных носителей, которые в данный момент используются в системе и которые, соответственно, автоматически были иммунизированы ею в момент подключения к компьютеру.

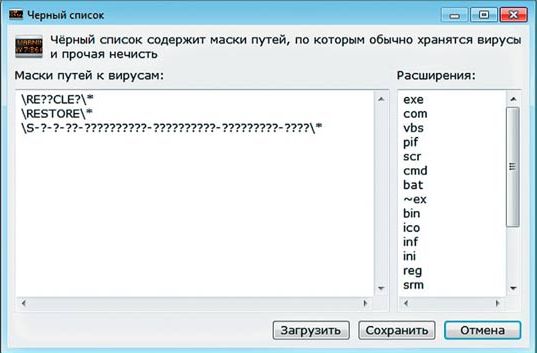

Вакцинация, кстати, далеко не единственный способ защиты, реализованный в программе AutoRunCleaner. По умолчанию в ее настройках задана также опция автоматического удаления файлов, прописанных в файле autorun.inf и совпадающих с «черным списком» потенциально опасных данных и папок. Он будет доступен, если вы запишите свежую бета-версию релиза 1.7 поверх предыдущего 1.6. При необходимости вы можете пополнять представленный там список и в части сомнительных файлов по расширению (в правой части окна), и в отношении подозрительных директорий (в левой). Не забудьте только, указав слова-маркеры, нажать кнопку «Сохранить».

Что касается автоматического стирания каталогов, то эту функцию необходимо будет активизировать в «Настройках» AutoRunCleaner, запускаемых соответствующей командой контекстного меню. Там же при желании задействуйте и другие методы защиты, например, EXE-файла, если его название совпадает с именем скрытого раздела переносного носителя. Может также данная программа снять скрытый и системный атрибут со всех единиц цифровой информации в корневом каталоге флешки.

"Черный список" маркеров потенциальных угроз на флешках в программе AutoRunCleaner

Доступны и радикальные средства противодействия угрозам, в частности удаление всех INK-файлов из корня съемного носителя, а также запрет автозагрузки с любых портативных дисков. Ну и наконец, можно попросить AutoRunCleaner удалить все данные, которые указаны в autorun.inf. Но делать это, как замечает автор программы, не рекомендуется. К данному совету стоит прислушаться, иначе могут быть стерты важные файлы.

И знать вы об этом не будете, поскольку все операции данный защитник флешек проводит тихо, если не считать звукового сигнала об обнаружении некой угрозы. Информацию о действиях самого приложения вы сможете получить, кликнув по пункту «Просмотр лога» в контекстном меню

USB_Tool 1.3

Разработчик: A[x]oN (А.Ю. Шабалин). Размер дистрибутива: 675 Кбайт. Условия распространения: Freeware. Веб-сайт: www.it-expert.ru

По умолчанию программа USB_Tool не ведет лог выполненных защитных мероприятий, но вы можете активизировать этот параметр в ее «Опциях». Достоинством этого приложения является то, что оно позволяет реанимировать большой список параметров и сервисов ОС Windows в случае вирусной атаки. В его меню «Настройка ОС / Восстановление ОС» вы сможете буквально одним щелчком мыши вернуть возможность пользоваться стандартной функцией «Восстановление системы», а также штатным установщиком приложений Windows Installer в случае их утраты под воздействием вредоноса. По силам программе USB_Tool восстановить опцию загрузки системы в «Безопасном режиме», а также видимость скрытых файлов, если эти и многие другие системные опции будут заблокированы в результате вирусной атаки. Предусмотрен и режим «Быстрого восстановления», пользоваться которым нужно осторожно

Равно как и возможностью отключения некоторых функций майкрософтовской системы, дабы ими не смог воспользоваться злоумышленник. В частности, на закладке «Настройка ОС» вы можете запретить открытие «Редактора реестра», «Диспетчера задач», контекстного меню Проводника и отказаться от много другого, что грозит стать средством воздействия на систему со стороны хакеров. По той же причине при содействии команд в разделе «Поддержка устройств USB» отключите, если в том возникнет необходимость, съемные диски, аудиоустройства и принтеры.

Собственно, главная задача USB_Tool, как следует из ее названия, и есть обеспечение безопасности ПК при использовании такого рода носителей цифровых данных. Хотя по умолчанию контролирует она на всякий случай и стационарные диски тоже. Если данная программа обнаружит подозрительный autorun.inf, то сразу же предложит его удалить. Можно, хотя и нежелательно, отказаться от обращений, выбрав «Автоматическую обработку». В этом случае утилита сама в соответствии с заданными вами в «Опциях» параметрами удалит или переименует сомнительный объект. Разрешается также задать вариант «Пропустить», но его активизация равносильна отказу от защиты от autorun-вирусов, что делать, естественно, не следует. Не стоит и отказываться от функции создания в «Карантине» резервной копии стираемого autorun.inf. Она пригодится, если будет удален совершенно безобидный его вариант, которым вы хотели бы пользоваться.

Если же режим автозапуска не нужен, откажитесь от него нажатием кнопки «Применить» в нижней части окна на странице «Иммунизация». Второй вариант доступен в верхней половине этой закладки — там пользователю предлагается заблокировать саму возможность появления в корневом каталоге дисков файла autorun.inf. Для этого, как и вышеупомянутая программа Ninja Pendisk!, USB_Tool создаст неудаляемый каталог с соответствующим названием. Подготовить его утилита может и на локальных, и на съемных носителях. При необходимости от этого вида защиты и отключения автоматического запуска файлов вы можете отказаться, воспользовавшись кнопками «Отменить». Делать это, понятно, не стоит, поскольку ПК окажется незащищенным от autorun-вредоносов.

«Защита USB» 2.725.140

Разработчик: В.А. Дегтярев. Размер дистрибутива: 978 Кбайт. Условия распространения: Freeware. Веб-сайт: my-frales.narod.ru

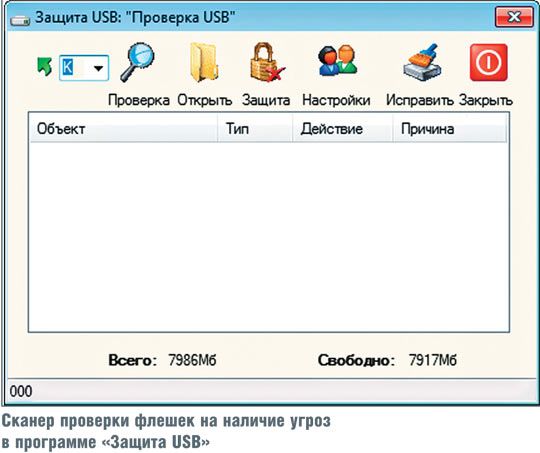

В программе «Защита USB» тоже в большинстве случаев целесообразно оставить стандартные установки, при которых будут восстанавливаться скрытые папки, а файл autorun.inf автоматически удаляться. Конечно, в этом случае может быть стерт и совершенно безобидный его вариант, но безопасность превыше всего. Так что и от методов детектирования потенциальных вредоносов, включая эвристический, не стоит отказываться как для монитора, так и для сканера

Первый («Мониторинг USB») обеспечит постоянно действующую защиту, а второй подключится, когда вы сочтете это необходимым, выбрав пункт «Проверка USB». В появляющемся окне нужно будет задать буквенный индекс интересующей флешки и нажать кнопку со значком в виде увеличительного стекла.

Сканер утилиты «Защита USB» по умолчанию наделяет проверяемую флешку иммунитетом от заражения автоматически запускаемыми вредоносами, создав в ней директорию autorun.inf. Можно решить эту задачу и вручную, нажав кнопку со значком в виде замка. Если кликнуть по ней еще раз — защита будет снята. Но, как и в других упомянутых нами защитных утилитах данного типа, отказываться от вакцинации не следует.

Можно для пущей надежности отказаться вовсе от открытия авторана на мобильных устройствах. Данная процедура осуществляется командой «Выключить» в разделе «Автозапуск CD/USB» контекстного меню программы.

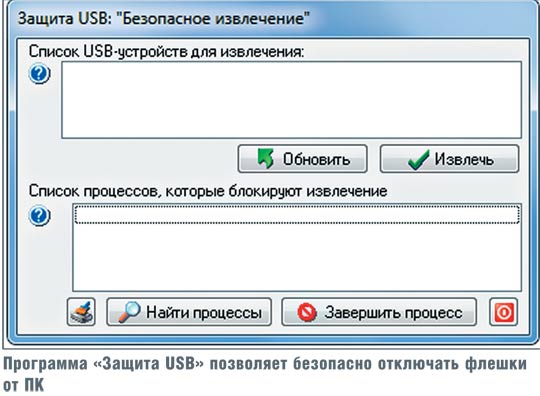

В соседнем подменю «Система» можно поставить «заплатки» на все поддерживаемые диски, а также на находящиеся в них EXE-файлы или, наоборот, отказаться от всех этих мер предосторожности. Доступны также опции очистки дисков от временных файлов и устранения неисправностей, которой надо пользоваться осторожно. Кроме того, к вашим услугам встроенная утилита безопасного отключения USB-приводов.

Итоги и выводы

Среди защитников флешек особо хочется отметить две программы — Antirun и Panda Research UCB Vaccine. Первая мгновенно реагирует на подключение к ПК съемного носителя, так что вы сможете быстро и своевременно принять необходимые меры предосторожности, если данная утилита обнаружит autorun.inf. Бесплатной версии Antirun, правда, не хватает возможности вакцинировать флешки, страхуя себя от неприятностей в будущем, так что желательно дополнить ее программой, которая как раз специализируется на решении этой нехитрой, но важной задачи — Panda Research UCB Vaccine.

Но можно поступить иначе — установить утилиту USB_Tool и сразу же обеспечить своему ПК всестороннюю защиту от autorun-вирусов. К достоинствам данного защитного приложения можно отнести также реализованные в нем функции реанимации компонентов ОС Windows, пострадавших в результате действий вредоноса. Так что именно USB_Tool мы присудили награду — значок «Hard'n'Soft рекомендует»

Но какую бы программу защиты от вредоносов, проникающих с флешек, вы ни выбрали — помните, что полноценный защитный комплекс она заменить не сможет. Такие программы можно использовать в качестве дополнения к традиционным методам и средствам защиты — антивирусу и файерволу.

Конструктор авторана

Мы настоятельно рекомендуем вам использовать программы, которые стремятся заблокировать или вовсе удаляют от греха подальше файл autorun.inf на флешке. Ведь именно он способен открыть путь вирусам. Но нельзя исключить, что какие-то чересчур смелые пользователи, несмотря ни на какие опасности, напротив, захотят создать авторан для своего съемного носителя, чтобы при его подключении к ПК сразу же запускалась полезная Portable-утилита. Притом что делать это не рекомендуется — сомнительный выигрыш нескольких секунд может привести к угрозе заражения флешки, а через нее — и компьютера.

Но при желании и, разумеется, исключительно в легальных целях подготовить autorun.inf пользователи вправе. Причем сделать это вполне реально в любом текстовом редакторе, хотя и совершенно необязательно там — проще воспользоваться специализированной программой, например USB AutoRuner (camtech2000.net) производства Camtech2000. В ней для моделирования autorun.inf требуется лишь прописать путь к соответствующему EXE-файлу на съемном носителе и нажать кнопку «Создать». При следующем подключении к компьютеру этого USB-устройства заданный экзешник запустится автоматически. При одном важном условии, что на соответствующем ПК не будет установлен защитник флешек, способный без долгих раздумий снести любой флешечный авторан, ну и что сама функция автоматического запуска не будет с его помощью подавлена. Собственно, именно так мы проверяли оборонительные способности рассмотренных нами защитников съемных носителей.

Поделиться с друзьями

Комментариев нет.

Для того, чтобы оставить свой комментарий вам необходимо войти или зарегистрироваться на сайте.