Обновление операционной системы Windows, активация, восстановление из резервной копии и работа со службой архивации. Также в этом разделе вы сможете найти информацию о безопасности системы, рекомендации, настройки антивирусов и фаерволов, а брендмауэра.

Защити свой ПК от троянов!

По греческому преданию, после долгих лет осады ахейцы, отступая от Трои, оставили в подарок ее жителям огромного деревянного коня. Троянцы как дар ввезли его в город. Ночью спрятавшиеся в коне воины убили часовых и открыли ворота в город, чтобы впустить основное войска. С тех пор выражение «троянский конь» стало нарицательным (дар...

По греческому преданию, после долгих лет осады ахейцы, отступая от Трои, оставили в подарок ее жителям огромного деревянного коня. Троянцы как дар ввезли его в город. Ночью спрятавшиеся в коне воины убили часовых и открыли ворота в город, чтобы впустить основное войска. С тех пор выражение «троянский конь» стало нарицательным (дар...

Простые советы по более разумному выбору и использованию паролей

Автор Пол Даклин (Paul Ducklin) Компьютерные пароли – неотъемлемый атрибут сегодняшних дней, и большинство из нас имеют большое количество учетных записей с разными (или потенциально разными) паролями доступа. Забывание этих паролей может приводить как к мелким неудобствам, связанным с невозможностью прочитать полезную статью с новостями,...

Автор Пол Даклин (Paul Ducklin) Компьютерные пароли – неотъемлемый атрибут сегодняшних дней, и большинство из нас имеют большое количество учетных записей с разными (или потенциально разными) паролями доступа. Забывание этих паролей может приводить как к мелким неудобствам, связанным с невозможностью прочитать полезную статью с новостями,...

Сохранение конфиденциальности вашей информации

Эксплуатация современного компьютера не похожа на то, что было раньше; компьютеры сейчас более взаимосвязаны, чем когда-либо; интернет-приложения сделали шаг вперед, они стали более интеллектуальными, поэтому разные приложения собирают пользовательскую информацию. Эта информация собирается и отправляется периодически, небольшими порциями без...

Эксплуатация современного компьютера не похожа на то, что было раньше; компьютеры сейчас более взаимосвязаны, чем когда-либо; интернет-приложения сделали шаг вперед, они стали более интеллектуальными, поэтому разные приложения собирают пользовательскую информацию. Эта информация собирается и отправляется периодически, небольшими порциями без...

Настройка безопасности детей при работе в интернете под Windows. Родительский контроль

Введение Сегодня все больше и больше компьютеров подключаются к работе в сети интернет. При этом все большее распространение получает подключение по высокоскоростным каналам, как на работе, так и дома. Все большее количество детей получает возможность работать в интернет. Но вместе с тем все острее встает проблема обеспечения безопасности наших...

Введение Сегодня все больше и больше компьютеров подключаются к работе в сети интернет. При этом все большее распространение получает подключение по высокоскоростным каналам, как на работе, так и дома. Все большее количество детей получает возможность работать в интернет. Но вместе с тем все острее встает проблема обеспечения безопасности наших...

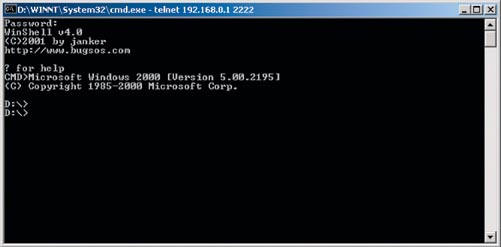

Скрытые потайные двери, троянские кони и Rootkit инструменты в Windows окружении

Не каждый случай успешного вторжения «оканчивается» заменой Web сайта на сервере, кражей данных или разрушением. Часто электронные злоумышленники не хотят устраивать спектакль, а предпочитают не допускать огласки скрытием их присутствия на взламываемых системах, иногда оставляя определенные неожиданные вещи. Они используют сложные...

Не каждый случай успешного вторжения «оканчивается» заменой Web сайта на сервере, кражей данных или разрушением. Часто электронные злоумышленники не хотят устраивать спектакль, а предпочитают не допускать огласки скрытием их присутствия на взламываемых системах, иногда оставляя определенные неожиданные вещи. Они используют сложные...

Безопасность Windows XP SP3

Автор: Ricky M. Magalhaes Реальность такова, что не все организации перешли на использование Windows Vista. С выпуском Windows XP (начатым в 2001, и данная ОС все еще продается) компания Microsoft выпустила третий пакет обновления, самая новая и, возможно, последняя версия. Скачать SP3 с Microsoft. Что значит WXP SP3 для организаций,...

Автор: Ricky M. Magalhaes Реальность такова, что не все организации перешли на использование Windows Vista. С выпуском Windows XP (начатым в 2001, и данная ОС все еще продается) компания Microsoft выпустила третий пакет обновления, самая новая и, возможно, последняя версия. Скачать SP3 с Microsoft. Что значит WXP SP3 для организаций,...

Как повысить защищенность компьютера, отключив 10 служб Windows XP

Один из важных шагов по обеспечению безопасности операционной системы – отключение ненужных служб. Поскольку операционные системы Microsoft Windows разрабатывались для работы в сети, целый ряд служб включен в них по умолчанию, поэтому пользователям основного продукта Microsoft, озабоченным проблемами безопасности своего компьютера, стоит...

Один из важных шагов по обеспечению безопасности операционной системы – отключение ненужных служб. Поскольку операционные системы Microsoft Windows разрабатывались для работы в сети, целый ряд служб включен в них по умолчанию, поэтому пользователям основного продукта Microsoft, озабоченным проблемами безопасности своего компьютера, стоит...

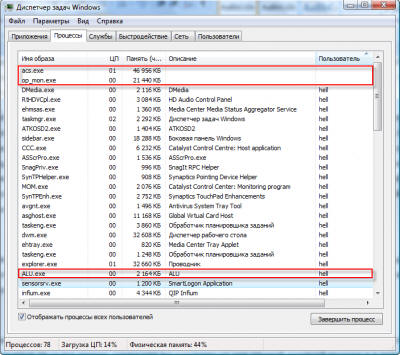

Как найти вирус в списке процессов Windows

Когда в системе что-то не так или просто хочется проконтролировать эффективность установленного на компьютере антивируса, мы обычно нажимаем три заветные клавиши Ctrl, Alt, Del и запускаем Диспетчер задач, надеясь обнаружить вирус в списке процессов. Но в нем мы видим лишь большое количество работающих на компьютере программ, каждая из которых...

Когда в системе что-то не так или просто хочется проконтролировать эффективность установленного на компьютере антивируса, мы обычно нажимаем три заветные клавиши Ctrl, Alt, Del и запускаем Диспетчер задач, надеясь обнаружить вирус в списке процессов. Но в нем мы видим лишь большое количество работающих на компьютере программ, каждая из которых...

Новые шаблоны групповых политик в Windows Vista

До появления Windows Vista задаваемые групповыми политиками значения реестра устанавливались с помощью файлов ADM со сложным собственным синтаксисом. Чтобы управлять дополнительными значениями реестра, не входящими в комплект поставки стандартных файлов ADM от Microsoft, необходимо было изучать этот синтаксис и создавать пользовательские файлы...

До появления Windows Vista задаваемые групповыми политиками значения реестра устанавливались с помощью файлов ADM со сложным собственным синтаксисом. Чтобы управлять дополнительными значениями реестра, не входящими в комплект поставки стандартных файлов ADM от Microsoft, необходимо было изучать этот синтаксис и создавать пользовательские файлы...

Безопасностьs Vista: вопросы и ответы

Как отключить контроль учетных записей (UAC) Откройте Панель управления, выберите Учетные записи пользователей и нажмите ссылку "Включение и отключение контроля учетных записей" В открывшемся окне снимите птичку с параметра "Используйте контроль учетных записей для защиты компьютера" Примечание: крайне не рекомендуется отключать UAC. Эта...

Как отключить контроль учетных записей (UAC) Откройте Панель управления, выберите Учетные записи пользователей и нажмите ссылку "Включение и отключение контроля учетных записей" В открывшемся окне снимите птичку с параметра "Используйте контроль учетных записей для защиты компьютера" Примечание: крайне не рекомендуется отключать UAC. Эта...

Разделы

Дополнительно

Мы

Быстро

StephenMed

18 Марта 2026г, 12ч 27мин

Arielcrupt

18 Марта 2026г, 12ч 02мин

StephenMed

18 Марта 2026г, 11ч 50мин

Arielcrupt

18 Марта 2026г, 11ч 15мин

StephenMed

18 Марта 2026г, 11ч 13мин

StephenMed

18 Марта 2026г, 10ч 55мин